DIE MAGIE DES CYBERACCESS

Ein Schlüssel der tausende Schlösser öffnet – Tausende Schlösser die nur einen sehr bestimmten Schlüssel aufnehmen; das Ende des schweren Schlüsselbunds… treten Sie in der Welt des einzigen Schlüssels ein

CYBERACCESS

IHR NEUER ALLTAGS – ALLIIERTE

EINFÜHRUNG

EIN EINZIGARTIGER SCHLÜSSEL – PROGRAMMIERBAR UND MULTIFUNKTIONAL

Das CyberLock – System ist ein wichtiger Aktivposten sowohl in der Geschäftswelt, wie in der privaten Späre. Die Zugangskontrolle streckt sich weitaus über den blossen Zutritt. Das CyberLock System erlaubt es, die Einschränkungen bezüglich Unternehmenspolitik in den Gebieten wie Sicherheit, Gesundheitsschutz und Zugangskontrolle, einzuhalten.

Abgesehen davon, können bei Neuplanungen von Arbeitsabläufe erhebliche Einsparungen erzielt werden.

Das CyberLock System bietet für Unternehmen, welche eine bestimmte Fernschutzinfrastruktur benötigen, ein hohes Kontrollniveau.

Die Cyberkeys können jede Eventualität abedecken. Das System bietet WiFi, Infrarote und optische Verbindung, sowie auswechselbare oder wiederaufladbare Batterien, an.

Sämtliche Schlüssel werden automatisch mit den zuletzt verteilten Zugangsautorisationen aktualisiert. Diese Technologie erlaubt eine einzigartige Zugangskontrolle, OHNE VERKABELUNG, WELTWEIT und unterliegt von dem hergesehen, auch nicht an Stromunterbrechungen.

CyberLock Systeme bieten über 400 Cyberzylinder – Modelle an. Dieses System gibt einer Person die Möglichkeit mit einem einzigen Schlüssel, ein oder eine vielfalt von Cyberzylindern, wo auch immer in der Welt, zu öffnen, dies mit den zugeteilten Zugangserlaubnissen.

Um einer Eilinterventlion oder eines Besuches eines Unternehmers oder Freundes entgegen zu kommen, kann ein neutral gehaltener Ersatz Schlüssel mit den gewünschten Kriterien programmiert werden. Dies erlaubt bei Rückgabe des Schlüssels sämtliche Anwendungsangaben, wie Zeit, Ort, Dauer usw. abzulesen und bei eventuellen Überschreitungsversuche einen Rapport zu schreiben.

DER CYBERSCHLÜSSEL

Der Einsatz des Cyberschlüssels unterscheidet sich keines Wegs nicht von einem urzeitlichen, klassischen mechatronischen Schlüssel.

Die kabellose Funktion des Cyberschlüssels und Intergration der sämtlichen Betriebs- und Energieintelligenz sind der Schatz dieses einzigartigen Schlüsselsystems.

Sämtliche Cyberschlüssel, Zylinder und Vorhängeschlösser sind mit einer einzigartigen, verschlüsselten, digitalen Identität versehen.

Die Cyberschlüssel können nicht dupliziert werden und sind diebstahlsicher. Die Cyberschlüssel gibt es in verschiedenen Ausführungen, je nach Bedarf und Einsatz. Jeder Schlüssel hat seine eigenen, bestimmten Eigenschaften. Dies gilt ebenfalls für das Assortiment der über 400 Cyberzylinder.

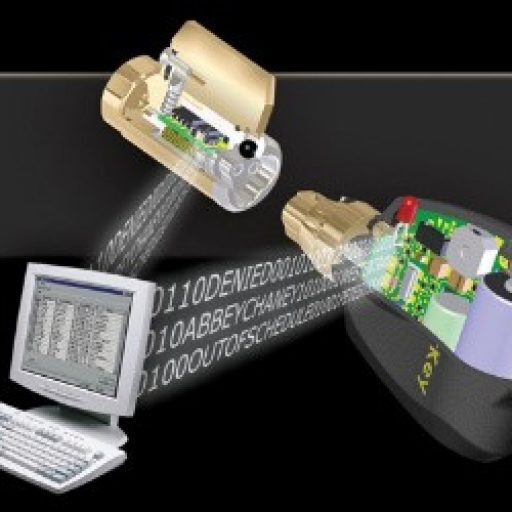

Vorhängeschloss, Schnitt des Cyberschlüssels und Zylinders, Kommunikation

Cyberschlüssel – Einsatz

Programme, dem Schliessumfeld Plan entsprechend, ermöglichen das Erfassen der Indentität, Zugangserlaubnisse und Einschränkungen zu kombinieren und Betriebsfunktionen zu entwickeln.

Der Zugang kann an einen einzigen oder an einer vielfalt von Eingriffen und mehreren Zylinder ebegrenzt werden, inklusive auf eine llimitierte oder zeitlose Dauer angepasst werden.

Die Anwendung eines Cyberschlüssel ist nicht nur auf ein einziges Schliessumfeld, einen Ort oder an einer Türe begrenzt.

Er bietet einen flexiblen, weltweiten Zugang an verschiedenen Cyberschlösser ohne jemals einen Schlüssel wechseln zu müssen.

Mit einem einzigen Cyberschlüssel können Sie Ihren Safe, Ihre Privatgallerie, verschiedenen Residenzen, Geschäfte, geheimen Orte… öffnen, wo auch immer weltweit.

Ob gestern oder morgen mit einem Cyberschlüssel sind Sie immer in Verbindung mit Ihrem Lieblingsort.

Cyber-Point

Der Cyberschlüssel kann unter anderem für Streifkontrollen eingesetzt werden. Der Cyber-Point, Kontrollzylinder, ist nur ein Kontaktpunkt.

Aus Sicherheitsgründen und zur Kontrolle können Kontroll-Cyberzylinder, Cyber-Point, eingesetzt werden. Ein Nachtwächter oder Sicherheitsbeamter kann seine Streifen auf Baustellen, Privatresidenz, Museen nachweisen, indem er einen Kontakt mit Cyberschlüssel und Cyber-Point erstellt. Diese Passage kann zusammen mit Uhrzeit auf der Ereignismeldung gelesen werden.